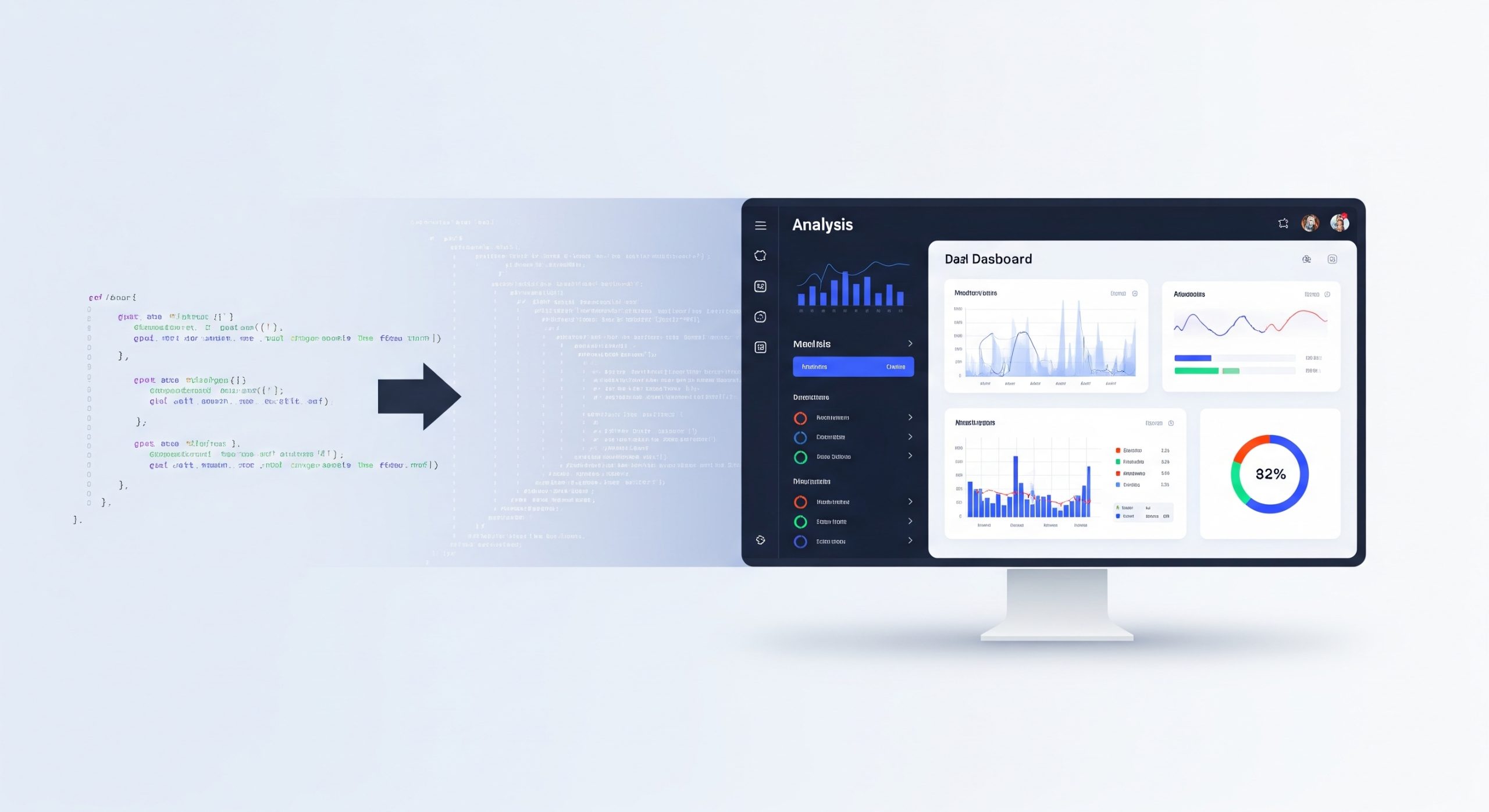

Do PowerShell ao Dashboard: Revolucionando os Relatórios de Segurança do Microsoft 365

Se você é um profissional de segurança ou administrador de sistemas que vive no ecossistema Microsoft 365, é quase certo que o PowerShell é um dos seus melhores amigos. Por anos, ele tem sido a ferramenta de fato para extrair dados, auditar configurações e automatizar tarefas. Quer um relatório de todas as caixas de correio com encaminhamento externo? Get-Mailbox | .... Precisa verificar quem tem acesso de administrador global? Get-MgDirectoryRoleMember | .... O poder está na ponta dos nossos dedos.

Mas vamos ser honestos. Quantas horas da sua semana são consumidas rodando esses scripts, exportando para CSV, tratando os dados no Excel e, finalmente, tentando montar um relatório que faça sentido para a gestão? Esse processo, embora funcional, é reativo. Ele nos dá uma “foto” estática de um ambiente que muda a cada segundo. Estamos presos em um ciclo de geração de relatórios, quando deveríamos estar focados em análise e resposta a incidentes.

A verdade é que a maturidade da nossa operação de segurança exige uma evolução. Precisamos sair da linha de comando e ir para a tela. É hora de transformar nossos relatórios de segurança, saindo do PowerShell para dashboards dinâmicos e inteligentes.

A Era do PowerShell: O Poder e a Limitação

Não me entenda mal, o PowerShell é e continuará sendo uma ferramenta indispensável no nosso arsenal de Segurança da Informação. Sua capacidade de interagir diretamente com as APIs do Microsoft Graph e de todos os serviços do M365 nos dá um controle granular inigualável. Para tarefas de Automação de Segurança, como impor uma política específica ou realizar uma investigação forense detalhada, ele é imbatível.

O problema surge quando o utilizamos como nossa principal ferramenta de reporting. As limitações são claras:

- Dados Estáticos: Um CSV é uma fotografia. No momento em que você o gera, ele já está desatualizado.

- Fontes Descentralizadas: Para ter uma visão 360°, você precisa consultar múltiplas fontes: logs de sign-in do Microsoft Entra ID, alertas do Microsoft Defender for Cloud Apps, logs de auditoria do Exchange Online, atividades do SharePoint, e assim por diante. Correlacionar tudo isso manualmente é um pesadelo.

- Análise de Tendências Inexistente: É quase impossível identificar padrões ou tendências ao longo do tempo analisando relatórios isolados. Um pico de logins suspeitos de uma nova região passa despercebido.

- Comunicação Ineficaz: Tente apresentar uma planilha com 50.000 linhas de logs de auditoria para o seu CISO e veja a reação. Precisamos de visualizações que comuniquem risco e progresso de forma instantânea.

A Revolução do Dashboard: Visualização e Inteligência

A transição para um Dashboard de Segurança não é apenas sobre criar gráficos bonitos. É sobre transformar dados brutos em inteligência acionável. As principais ferramentas da Microsoft para essa jornada são o Microsoft Sentinel e o Power BI.

O segredo não é abandonar o PowerShell, mas reposicioná-lo: ele deixa de ser a ferramenta de relatório final e se torna o motor de coleta de dados que alimenta esses dashboards.

Insight Prático 1: Visualizando Riscos de Acesso com Power BI

Imagine que você queira monitorar tentativas de login de risco no Microsoft Entra ID em tempo real. Em vez de exportar um CSV semanalmente, você pode:

- Criar uma Azure Function que executa um script PowerShell a cada 15 minutos.

- Este script se autentica no Microsoft Graph, coleta os logs de

signIncomriskStateigual aatRiskouconfirmedCompromised. - A função então armazena esses dados de forma estruturada em um Azure Storage (Blob ou Table Storage).

- Conecte o Power BI a essa fonte de dados no Azure Storage. Agora você pode criar um mapa global que mostra a origem das tentativas de acesso suspeitas, um gráfico de barras com os usuários mais visados e um card de alerta para os ataques mais recentes. Seu relatório estático virou um centro de monitoramento dinâmico.

Insight Prático 2: Detecção em Tempo Real com Microsoft Sentinel e KQL

O Microsoft Sentinel, sendo um SIEM/SOAR nativo da nuvem, é projetado para Análise de Logs em escala. Ele possui conectores de dados nativos para todos os serviços do Microsoft 365. Uma vez que os logs estão sendo ingeridos, o poder do KQL (Kusto Query Language) entra em cena.

KQL é uma linguagem de consulta otimizada para explorar grandes volumes de dados. Por exemplo, para detectar se alguém criou uma regra de encaminhamento suspeita em uma caixa de correio (um TTP clássico para exfiltração de dados), você pode criar uma regra de análise com a seguinte consulta:

CloudAppEvents

| where Application == "Microsoft Exchange Online"

| where ActionType == "New-InboxRule"

| where RawEventData has "ForwardTo" or RawEventData has "RedirectTo"

| project TimeGenerated, UserPrincipalName, ClientIPAddress, RawEventData

Esta simples consulta faz algo que seria extremamente complexo com PowerShell: ela busca em tempo real em todos os logs de auditoria do Exchange uma atividade específica e a apresenta imediatamente, podendo gerar um incidente para Resposta a Incidentes.

Além das ferramentas nativas como Sentinel e Power BI, que exigem uma curva de aprendizado em KQL e DAX, existem soluções de mercado que agregam esses dados de forma contextualizada. Plataformas como

AvePoint Policies & Insights (PI), por exemplo, já fazem a correlação entre acesso, sensibilidade da informação e atividade do usuário, traduzindo dados brutos em um score de risco priorizado. Elas basicamente fazem o trabalho pesado de “contar a história” dos dados, permitindo que o analista foque diretamente na remediação — como corrigir permissões em massa ou reverter alterações de políticas — em vez de construir a visualização do zero.

Benefícios Tangíveis da Mudança

Mudar para uma abordagem baseada em dashboards traz vantagens que vão muito além da conveniência:

- Visibilidade Quase em Tempo Real: Identifique ameaças no momento em que ocorrem, não dias depois.

- Tomada de Decisão Baseada em Dados: Pare de “apagar incêndios” e comece a identificar tendências para fortalecer suas defesas proativamente.

- Otimização do Tempo do Analista: Libere sua equipe de tarefas manuais repetitivas para que possam se concentrar em investigações de alto valor e threat hunting.

- Demonstração de Conformidade e ROI: É infinitamente mais fácil mostrar a um auditor um dashboard de conformidade atualizado ou justificar investimentos em segurança para a diretoria com gráficos que mostram a redução de riscos ao longo do tempo.

Conclusão: Do Script à Tela

O PowerShell não está morto. Longe disso. Ele evoluiu de uma ferramenta de linha de frente para o motor potente que trabalha nos bastidores, alimentando a inteligência dos nossos novos centros de comando. A jornada do script à tela é o próximo passo lógico na maturidade de qualquer operação de segurança moderna no Microsoft 365.

A transformação pode parecer intimidadora, mas não precisa ser feita da noite para o dia. A beleza dessa abordagem é a sua escalabilidade.

Então, aqui está o meu desafio para você: Comece pequeno. Escolha aquele relatório manual que você mais odeia fazer toda semana e transforme-o em seu primeiro dashboard dinâmico. Você não vai se arrepender.